解读 | 关于商业电子邮件欺诈的7个真相

2019-06-27

近年来,商业电子邮件欺诈 (BEC) 攻击在流行性和创新性方面都得到了发展。以下是它们的运行原理、最新统计数据以及最近的攻击案例介绍。

去年夏天,美国联邦调查局 (FBI) 对全球组织发布了关于商业电子邮件欺诈日益增长的危险警报。当时,联邦调查局表示,自 2013 年以来,商业电子邮件欺诈已经为全球经济造成了120亿美元的损失。

自那以后,这种威胁形势日益严峻,变得更加可怕。安全行业的研究人员已经证明,随着攻击者不断完善其攻击策略以瞄准全球越来越多的受害者,BEC 欺诈的影响范围和复杂性都在与日俱增。

下面将为大家介绍 BEC 欺诈的运行原理,最新、最权威的统计数据,以及一些最近发生的 BEC 攻击案例,这些有关 BEC 的真相可以帮助安全从业人员和用户对这种与日俱增的欺诈行为做好准备。

商业电子邮件欺诈的7个真相

1.BEC的运行原理

BEC 欺诈各不相同,但它们一般都有一个共同点——主要瞄准那些拥有金融控制权的工作人员(无论其是在大型或小型组织中),然后对其实施有针对性的鱼叉式网络钓鱼攻击。最常使用的手段就是电子邮件账户接管或欺骗,欺诈者会冒充目标的同事或老板——有时候还会冒充 CEO、供应商甚至是另一个部门中职位很高的人。然后,他们会试图说服目标将资金转移给欺诈者,或是更改现有金融交易中的细节来使自己受益。

2.欺诈活动

欺诈者会试图触发一些行动来完成攻击任务,包括让他们的目标将资产转移到据称是公司所持有的账户中进行保密交易;支付虚假的 “未付款” 发票,或者转移员工薪资等等。这些欺诈场景可谓十分丰富,只要攻击者能够充分发挥创造力提出令人信服的社会工程 “诱饵” 即可,需要注意的是,这些诱饵对于目标而言必须要极具吸引力。在许多情况下,这些交易规模都是相当大的,所以攻击者必须事先进行大量的研究,以提出合理的、量身定制的 “诱饵”。

3.欺诈者获益巨大

如今,欺诈者正在通过这些欺诈性的资产转移活动获取巨额财富,他们坚定地相信 “越大的谎言越有人信”,所以在大多数情况下,他们会试图说服受害者一次转移数百万美元的资产。去年,一家欧洲影院连锁店成为 BEC 攻击的牺牲品,该攻击在一个月时间内通过一系列转移活动共获取了 2150 万美元的收益。据悉,在此次攻击中,欺诈者通过冒充该公司的法国 CEO 来骗取该公司荷兰区域高管的信任,并通过 “需要转移资金进行收购” 的借口顺利套取了共计 2150 万美元。

根据一些安全专家的说法,BEC 攻击者的优势是巨大的,因为大多数情况下,实施攻击所需的技术敏锐度或基础设施很少,除此之外,BEC 攻击的投资回报率也明显高于其他任何更具技术性的网络攻击。因此,他们预计未来还会有更多的威胁行为者涌向这一领域。

4.过去一年中BEC呈显著增长趋势

在最近针对 BEC 攻击趋势的统计分析中,这种 “涌入” 现象已经初现端倪。根据 Proofpoint 今年早春发布的一份报告显示,在 2018 年第四季度中,每家目标组织遭遇的 BEC 攻击数量同比增长了 476%。与此同时,Mimecast 也在其发布的《2019年电子邮件安全年度报告》中指出,假冒和 BBEC 攻击增长了67%,且其中 73% 的受害组织遭受了直接损失。

最后这一点尤为重要(73%遭受直接损失),因为 BEC 攻击所造成的伤害并不是系统破坏、停机或是生产力损失。相反地,它带来的都是冷冰冰的现金损失。总而言之,联邦调查局表示,仅 2018 年,已知的 BEC 攻击所造成的总损失已经高达27亿美元。

5.BEC欺诈对象

虽然在不同的案件中,受害者的类型有所不同,但有一件事是可以肯定的:欺诈者喜欢针对首席财务官和其他财政控制者。事实上,最近的一份报告显示,一个进行 BEC 活动的跨国犯罪团伙实际上会寻找向营销人员出售有关首席财务官联系方式的公司,以加强其社会工程的现实效果。这个团伙不仅会使用常见的 “未付款供应商” 的故事来诱骗受害者,还会使用其他诡计,例如伪装成试图进行并购活动的高管,然后催促受害者支付首付,以免危及进一步的交易活动。

6.从“419”诈骗到BEC欺诈

Agari 的一份全新研究报告显示,对于一些网络犯罪游戏而言,BEC 攻击只是欺诈者实施欺诈计划的一部分。该研究重点突出了一个名为 “Scattered Canary” 的犯罪团伙,该团伙最初是由一名 “尼日利亚419骗子” 于10年前创建的,至今已经发展壮大到了至少 35 人,这些人不仅会使用 BEC 骗局赚大钱,同时也会通过 “浪漫欺诈”、凭证猎取、信用卡和支票欺诈以及税务减免等手段获益。

那么到底什么叫做 “419诈骗” 呢?其实大家应该对这种欺诈手段一点也不陌生,其最常见的诈骗方式是预先付费诈骗,诈骗份子会先向受害者发送手机短信或是电子邮件,声称他们赢得了大笔金钱,然后引诱这些受害者主动与诈骗团伙联系,接着诈骗份子会谎称受害者必须要先支付一笔订金,才能够得到巨额的奖金,但是等到受害者支付了这笔所谓的 “订金”,诈骗份子又会要求受害者支付一些杂七杂八的 “手续费”,等到受害者把钱都付给这些骗徒,对方便消声匿迹,并且把受害者的钱转到一些空头账户当中。

7.没有目标是神圣不可侵犯的

对于 BEC 攻击者来说,每个人都可能沦为这场 “游戏” 的受害者。这些犯罪分子会在房地产交易的过程中将目标连窝端掉。就在今年春天,诈骗份子设法从一个俄亥俄州天主教教区偷走了 175 万美元,据悉,这笔钱正是这个教区为教堂翻新所筹集的资金。在此次案件中,犯罪分子通过网络钓鱼攻击入侵了该教区的电子邮件系统,并伪装成正在为教堂翻新工作的建筑公司,来欺骗他们将资金汇入到攻击者的银行账户中。

安全点评

邮件安全事件频发,这是因为普通电子邮件由于其技术和协议原因,传输和存储过程均是明文,极易被篡改或窃听。邮件泄密、间谍邮件、仿冒与欺诈邮件等严重安全事故越来越多,已成为黑客进行APT攻击的最主要途径。

传统的网络安全技术已经不足以保证系统和系统内敏感数据的安全性,这就需要由密码技术来作为信息安全的最关键防线。密码技术可以从数据安全本身出发,实现数据机密性、完整性、不可否认性等安全保护,即使网络不安全、系统存在漏洞的情况下也可以保证数据安全。美国长期禁止出口重要密码算法,也充分说明密码算法对信息系统的安全性有着重大意义。如果邮件数据采用可靠加密技术保存或传输,很多邮件数据外泄事件是可以避免的。

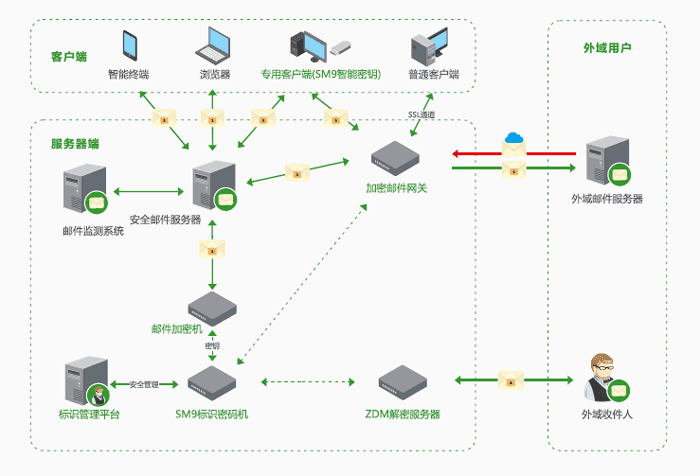

基于国密算法的电子邮件安全解决方案——密九邮

方案以SM9标识密码算法为核心,综合使用SM3、SM4国密算法,遵循国家电子邮件相关邮件安全标准,符合公安部等保三级要求,对电子邮件增强身份认证、对传输和存储进行加密,实现电子邮件系统全方位安全保护。